※ ファイアータワー ガード(FireTower Guard)・・・

ファイアータワー ガードは一般的な入口/出口対策型のセキュリティー システムではありません。

Windows エンドポイント用の内部対策型 セキュリティー システムです。

他の如何なるセキュリティー システムとでも共用でき、セキュリティーレベルを大きく高めます。!!

標的型攻撃、ゼロデイアタック、マルウエア、APT・・・、サイバー攻撃の手法は日々、高度化し、サイバー犯罪の被害者は、その損害額、新種のAPTやマルウエアは増え続けています。最近ではWebサイト経由での個人情報の漏えいが頻繁に発生しており、悪意のあるソフトウエアの侵入によって企業、個人にかかわらず被害は日々増大しています。このような環境下、情報セキュリティーの強化と徹底は、円滑なシステムの運用には欠かす事ができません。米国

Sampan Security, Inc.は、標的型攻撃、ゼロデイアタック等から、Windows システムを保護する、まったく新しいアーキティクチャーによる製品

ファイアータワー シリーズ を発売いたしました。 ファイアータワーは、ご使用中のセキュリティー製品と組み合わせて使用することができ、既存の製品では保護しきれない標的型攻撃、新種のAPTやマルウエアによるゼロデイアタック等による脅威からシステムを守るために開発されました。ファイアータワーは、未知の攻撃、脅威からあなたのシステムを守るための

最終ディフェンスです。

ファイアータワー ガードは、マルウエアやAPT、ゼロデイアタック等、標的型攻撃からWindows システムを保護します。その処理は完全に自動化でき、リアルタイムにエンドポイントを保護できます。また、ファイアータワー サイバーコンソール(CyCon)によって、ネットワーク上の全てのエンドポイントを、どこからでも(遠隔地のPCやタブレット)で監視、保護、検疫までを一括で実行することができます。

<ファイアータワーは、標的型攻撃に対する最終ディフェンスです。>

ネットワーク サイド中心の入口、出口対策の監視システムである、アンチウイルス ソフトウエア、サンドボックス システムをはじめとするペリメータ(Perimeter) ディフェンスは、今後もサイバー攻撃に対する重要なソリューションです。しかし、今、これらのディフェンス システムの隙間を突く攻撃が問題となっています。新種のAPTやマルウエアは、毎日数十万個以上も発生していると言われており、これに対抗し得るプロアクティブなディフェンス

システムの必要性が高まっています。ファイアータワーは現在のペリメータ ディフェンスの隙間を突く攻撃にターゲットを絞った、まったく新しい イベント トリガー ベースのセキュリティー システムです。

ファイアータワー ガードは、現在ご使用中の如何なるペリメータ ディフェンス システム(アンチウイルス、サンドボックス等)とも共有でき、また、共有することでペリメータ

ディフェンスの隙間を埋め、サイバー攻撃に対する保護能力を強化することができます。

ファイアータワー ガードは悪意のあるソフトウエアがエンドポイントに侵入しただけでは動作しません。侵入したソフトウエアが何らかのトグルによって起動した時点から監視処理がスタートします。ソフトウエアの起動を感知し、その動作内容に関するメタデータを取得します。このデータをファイアータワー

ガードが持つ独自のホワイトリスト データベースであるASR(Autorun Setting Repositry)データベース、その他と内容を突き合わせ脅威の有無をチェックします。

ホワイトリストとの比較結果を評価(安全、危険、未知、疑わしい)し、その内容によって、その後の処理の中止、継続等をプロファイルに従って自動的に判断し実行します。(外部から侵入するイベントを全て停止(ロックダウン)させることもできます。

外部から侵入してくるソフトウエアの安全性の検査は、既存のペリメータ ディフェンスにより決定されます。この検査をすり抜けて侵入してきた悪意を持ったソフトウエアが、何らかのトグルによって起動する時、ファイアタワーはそのソフトウエアに関するメタデータや振舞を含め、静的/動的な検査を実行しその安全性を決定する最終ディフェンスとして機能します。(侵入してきた強盗が暴れ始めた段階で監視や保護機能が実行されます。)

<標的型攻撃実行の最終的な目的とは・・・>

標的型攻撃実行の最終的な目的とは何でしょうか。? それは何らかのトグルによって実行される、自動実行エントリー(Autorun Setting

Entry)をターゲット内に作成し、これを安定的に存続させる事です。そして継続的に以下のような悪意のある攻撃を実行し続けます。継続的な標的型攻撃は発見される場合であっても、仕掛けられてから平均で10が月が経過していると言われています。発見されるまで悪意のある攻撃を受け続けています。(情報漏えいされ続けています。)

① ネットワーク内の情報漏洩

多くの企業や団体内部でネットワーク内の情報が収集され、これが外部へ漏洩されています。

② 遠隔操作

ネットワーク内部のリソースが遠隔操作によって外部からリモート コントロールされます。

③ システムダウン

ある特定の時刻や特定の処理を実行させる事によってエンドポイントやサーバーをシステムダウンさせます。

④ 疑似情報の発信

メールの発信元等、情報の発信元を偽装され、偽装情報が外部へ発信されます。

⑤ コンテンツの改さん

ネットワーク内部の情報やコンテンツが改ざん、コントロールされます。

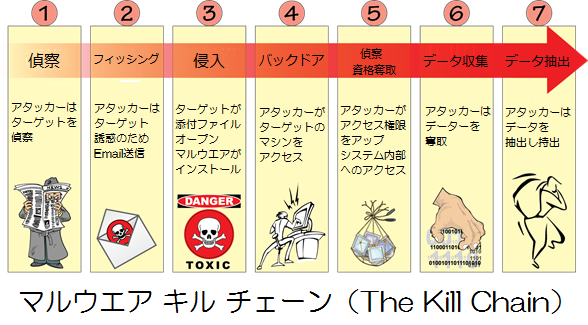

<標的型攻撃実行プロセス>

現在もっとも一般的な標的型攻撃は以下のようなプロセスで実行されています。

① 悪意のあるソフトウエアを実行

Emailの添付ファイル、悪意のあるWebサイト、虚弱性をつく攻撃(エクスプロイット等)等により悪意のあるソフトウエアがエンドポイントへ感染します。

② 隠しファイル(バックドア等)をエンドポイント内に作成

エンドポイント内に悪意のあるプログラムを含むファイルが作成・保管されます。

③ 自動実行セッティング(Autorun Setting)をエンドポイント内に埋め込み

②で作成した悪意のあるプログラムを何等かのトグルで自動実行させるためレジストリー、その他へ自動実行セッティングの埋め込みを行う。

④ 隠しファイルの自動実行

(③で埋め込んだ自動実行エントりーによるトグルにより②で作成した悪意のあるソフトウエアが実行され、ブラウザー等の外部アクセスが可能なソフトウエアへ寄生します。)

⑤ 外部の C&C(Command & Control) サーバーへアクセス

(TCPポートへ直接接続、httpプロトコルではない独自のバイナリー通信等を使用して外部のC&Cサーバーをアクセスし取得した情報の転送やC

& Cサーバーからの悪意のある命令を受託します。

このような攻撃からシステムを守るためには、あなたのシステム内部に、悪意のあるソフトウエア(自動実行セッティングの埋め込みやこれに関連した隠しファイル等の作成)を侵入させない事がキーポイントとなります。ファイアータワーを導入することにより、悪意のあるソフトウエアによって実行される、これらの行為からあなたのシステムを保護(監視、ガード、検疫)できます。